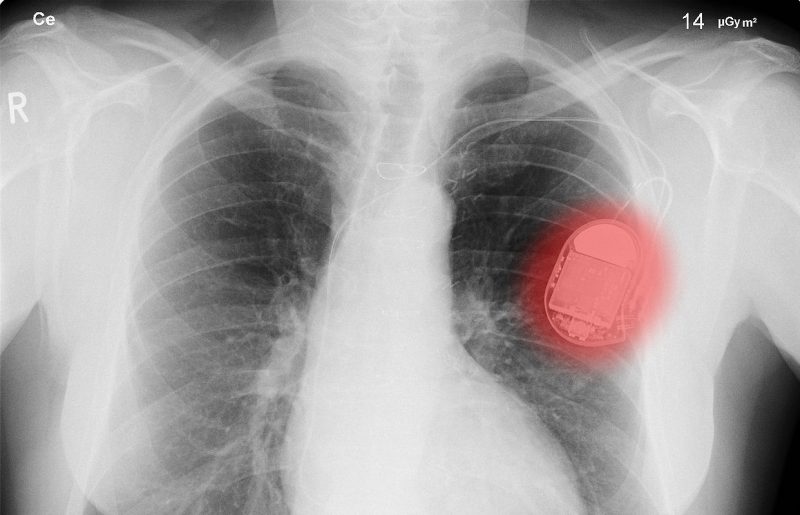

Кардиостимулятор Fot. , Sunzi99 ~ commonswiki

Мари Мо, сотрудник независимого исследовательского института в норвежском Тронхейме, проснулась несколько лет назад на полу своей собственной квартиры. Не помня событий, предшествовавших падению, она пошла в больницу, где был поставлен короткий диагноз - немедленно имплантировали кардиостимулятор с пациентом.

Хотя такие ситуации являются моментами, когда нет времени размышлять и принимать решения, Мо поставила перед своими врачами сложные вопросы. К ее удивлению - и ужасу - они остались без ответа. Врачи, которых спрашивали о проблемах безопасности, просто не понимали, о чем говорил их пациент! И хотя кардиостимулятор был имплантирован - вопросы и задачи, стоящие перед больным, полным беспокойства, только начались.

Мари Мо - специалист по исследованиям в области безопасности, часть ее работы - исследовать новые методы защиты от кибератак - ей не потребовалось много времени, чтобы прочитать все больше и больше о сердечном устройстве, с которым она столкнулась в серьезной проблеме. Поскольку кардиостимулятор был спроектирован таким образом, чтобы любое вмешательство в его работу не требовало дополнительных хирургических процедур и запуска соответствующего программного обеспечения для эксперта по безопасности, это означало одно: каждый, кто имеет доступ к нужной программе, имеет власть над своим сердцем - и жизнью. Хорошо, правильно подготовленный хакер может легко определить доступ к стартеру даже без специальной программы.

Ошибки в сердце

Однако, даже если предположить, что страх перед кибератакой на сердце обычной девушки является простой паранойей, вам придется столкнуться с другой проблемой: программными ошибками. Возможно, она испытывала эту проблему на собственной коже, а точнее под ней. Кардиостимуляторы редко имплантируют людям их возраста и состояния, поэтому оптимальные параметры оказались не правильными настройками для устройства. Соответствующие настройки требовали многочисленных посещений больницы и, к сожалению, для устранения неисправного программного обеспечения. И оказалось, что появление ошибок не так редко, как могло бы показаться, если бы мы представили защиту устройств, которые так важны для здоровья и жизни.

Мари поняла, что, несмотря на внешность, она не одна из немногих людей с такой проблемой. Исследуя эту тему, она обнаружила, сколько людей кардиостимуляторов имплантируют каждый год. И другие электронные устройства, отвечающие за поддержание жизни людей. Более того, она с ужасом поняла, что дело не только в таких устройствах, как кардиостимуляторы или инсулиновые помпы, с которыми люди работают в обычной жизни. Она обнаружила, что в современных больницах и других специализированных медицинских учреждениях компьютеры часто контролируют дозы лекарств, предоставляемых пациентам. И опять же - помимо кибернетической атаки на уязвимых пациентов, следует предположить, что нельзя полностью полагаться на машины. Но как бороться с системой, которую корпорации охраняют как глаз в вашей голове?

Разбей мое сердце, хакер!

Нетрудно догадаться, что производители медицинских устройств обычно исходят из того, что чем более недоступно и секретно контролируется программное обеспечение, тем безопаснее пользователь устройства. Однако корпорации не приняли во внимание, что старая истина гласит, что только коллективные усилия могут принести реальную выгоду. Мари Мо решила присоединиться к людям, которые годами боролись только за одно - программное обеспечение для медицинских устройств доступно каждому. Оказалось, что это довольно большая группа пациентов, а также ученые [1] , Под лозунгом «Я разбиваю свое сердце, хакер» начал убеждать людей проходить мимо ее старых кардиостимуляторов, и она объединила группу людей, которые покупали стартеры на онлайн-аукционах, и передавала их тем, кто принял вызов хакера. Она призвала энтузиастов взломать программное обеспечение и нарушить безопасность. Хотя исследователи надеялись, что многие корпорации, производящие медицинские устройства, решат перенести результаты своей работы в различные службы с открытым исходным кодом, план провалился. Нужно было положиться на анонимных интернет-пользователей.

Хакеры не разочаровали. На службе науки целый ряд пользователей Интернета изучил строки кода, чтобы найти ошибки, продемонстрировать угрозы и предложить новые решения. Путь к успеху и полному раскрытию данных еще далеко. Некоторые компании твердо придерживаются мнения, что только ограничение информации дает им гарантию безопасности пациентов. Это только результат Скандал, разразившийся в 2015 году после выявления возможности дистанционного контроля доз смертельно опасных лекарств в больницах некоторые корпорации решили сделать программное обеспечение доступным в Интернете.

Этот вопрос, конечно, спорен - давайте вернемся здесь к несколько параноидальному (ммм) предположению, что есть группы, заинтересованные в массовых убийствах сотен тысяч анонимных людей в мире. На другой стороне баррикады находятся те, кто агитирует за раскрытие кодов и их быстрое и бесплатное улучшение - конечно, чтобы гарантировать бесперебойную работу необходимых устройств. Здесь есть золотая середина?

[1] Мы рекомендуем документ, подготовленный в 2010 году группой ученых, особенно заинтересованных. "Убит код: программное обеспечение прозрачности в имплантируемых медицинских устройствах" вы найдете ЗДЕСЬ ,

Может ли хакер разбить твое сердце? Медицина и безопасность

5 (100%) 5 голосов

Похожие

Тесно ли смотрит телевизор?Тесно ли смотрит телевизор? фото: Леннарт Танге (CC) «Не сидите так близко к телевизору, потому что это больно!». Точно - я думаю, что все слышали пароль от своих родителей (или он сам этого не говорил). И как это на самом деле с этим близким сидением? Ну, это нормально. По крайней мере, не больше, чем сидеть рядом с Могут ли ароматические свечи повредить?

В настоящее время мода на ароматические свечи возвращается, которые часто и систематически сжигаются не безразличными для нашего здоровья. Особенно часто ароматическими свечами злоупотребляют женщины. Среди мужчин это редкость. Тулен, бензол, формальдегид и фталаты - это токсины, которые негативно влияют на наш организм. Они являются ядовитыми соединениями, которые выделяются при воспалении дешевой ароматизированной свечи, что может Безопасно ли давать мед ребенку?

... ваш ребенок достигнет возраста не менее 12 месяцев, прежде чем давать ему или ей мед. В младенчестве ограничения в питании в основном связаны с риском аллергической реакции или удушения, но здесь причина кроется в другом. Иногда пчелиный мед может содержать споры Clostridium botulinum, которые вызывают редкое пищевое отравление, называемое ботулизм , Споры клостридиальных бактерий чрезвычайно устойчивы Может ли ребенок пить изотонические или энергетические напитки во время тренировок?

Рафал Громек, Увлажнение организма является важным элементом в заботе о здоровье каждого человека, и в частности спортсмена. Уже небольшое снижение количества жидкости в организме значительно снижает наши двигательные возможности и даже влияет на уровень концентрации или общее самочувствие. Длительное обезвоживание тем более опасно, что жажду легко спутать с голодом. Особенно дети имеют проблемы с этим. Если мы Есть ли раннее предупреждение об инсульте?

Удары, кажется, появляются на ровном месте. Но большинство из них происходит из-за повреждения сосудов в течение десятилетий и роста зубного налета. Возникает вопрос: существует ли тест раннего предупреждения инсульта? И да и нет. Тест, называемый ультразвуком сонной артерии, может обнаружить накопление холестериновой бляшки в сонных артериях на шее. Ошибки юности, или как вывести тату в домашних условиях?

Сначала набили, не подумав - а теперь ищете информацию, как свести татуировку? Способов много, безопасные собраны в этой статье. У всех свои ошибки молодости, и папа, в какой-то момент стало ненужным - далеко не самая страшная проблема из всех возможных. Хотя бы потому, что от рисунка на теле избавиться легче, чем, скажем, от ожирения или алкоголизма. Сведения татуировок в салонах - практика, на сегодняшний день распространена и развита. Заметных шрамов эта косметическая процедура обычно Контактные линзы - могут ли они быть вредными?

Использование контактных линз абсолютно безопасно? И да, и нет. Насколько мы знаем, как правильно использовать линзы, ответ - да. Если мы совершаем ошибки, не соблюдаем основные правила гигиены, ношение очков будет серьезной угрозой нашему здоровью. Роговица - это очень чувствительная часть тела, которая может быть надолго повреждена. Не говоря уже о том, что все глазные инфекции чрезвычайно опасны и не могут лечиться сами по себе. Если их не лечить, они приводят к серьезным заболеваниям, Какими цветами украсить спальню?

... вана 11 января 2017. Полученные цветы всегда приносят много радости, но после первого восторга пришло время ответить на вопрос - что с ними делать? Лучше всего использовать их как эффектное украшение для квартиры. Мы посоветуем вам, какие виды и как вы можете украсить свою спальню. Согласованность декора Стоит помнить, что цветочная композиция призвана Можете ли вы играть в Minecraft на Chromebook?

спроси у геймера Спросите PC Gamer наша еженедельная колонка вопросов и советов. Есть горячий вопрос о дыме, выходящем из вашего ПК? Отправить ваши проблемы [email protected] , Мы Apple может убить iPhone SE и iPhone X в следующем цикле обновления

Этот сайт может зарабатывать партнерские комиссии по ссылкам на этой странице. Условия эксплуатации , По мере приближения осени аналитики переключили свое внимание на линейки продуктов Apple и ожидали новых обновлений. Общее ожидание состоит в том, что компания представит несколько новых мобильных телефонов - мы слышали разговоры о трех моделях - и будем закатывать другие. В целом, определенная отделка, безусловно, обусловлена. Индукционные плиты - за и против

Индукционные плиты, несомненно, являются новшеством в кулинарии и во внешности современных кухонь. Технология, используемая во время приготовления, представляет собой современный процесс электромагнитной индукции, чрезвычайно безопасный и энергосберегающий.

Комментарии

Может ли сок пить дети?Может ли сок пить дети? Противопоказаний к употреблению сока у детей не было. Рекомендуется начинать пить сок с более низкой дозы. Может ли сок пить беременные женщины? Беременные женщины могут употреблять сок. Противопоказаний не было. Целебные свойства Наше здоровье зависит от правильного функционирования клеток. Для этого ему нужны ферменты, белки, аминокислоты и другие необходимые вещества. Недостаток ферментов приводит к созданию Лягушонок-ползать - популярный метод плавания технических дайверов, но может ли он стать хорошим методом для фридайверов?

Может ли сок пить беременные женщины? Беременные женщины могут употреблять сок. Противопоказаний не было. Целебные свойства Наше здоровье зависит от правильного функционирования клеток. Для этого ему нужны ферменты, белки, аминокислоты и другие необходимые вещества. Недостаток ферментов приводит к созданию неправильных белков, что приводит к проблемам со здоровьем. Организм не способен самостоятельно создавать все вещества, его необходимо извлекать Может ли то, что произошло в этом фильме, действительно произойти?

Может ли то, что произошло в этом фильме, действительно произойти? Серьезные, смертельные заразные вспышки болезней могут и случаются. CDC исследует новые инфекционные заболевания - в среднем одна новая инфекция в год. Эти новые инфекционные заболевания могут возникать прямо здесь или только на самолете отсюда. Соединенным Штатам угрожают не только новые болезни. Некоторые болезни, которые, как долго думали, контролируются в Соединенных Штатах, такие как туберкулез, Если современный человек будет жить в нашем обществе в постоянной связи, может ли школа позволить себе обучать этого человека «в постоянном отрыве»?

Если современный человек будет жить в нашем обществе в постоянной связи, может ли школа позволить себе обучать этого человека «в постоянном отрыве»? Согласие, определенный фундамент ценностей, знаний и навыков может быть приобретен без использования технологий. И мы не должны отказываться от этого. Но мы должны искать баланс, который позволит нам лучше понять мир вне школы и научиться лучше в нем функционировать. Поэтому в школе мы должны учиться «Может ли одна вакцина решить три отдельные клинические проблемы?

«Может ли одна вакцина решить три отдельные клинические проблемы?» Исследователям придется маневрировать вокруг двойной роли S. aureus как возбудителя и комменсальной бактерии. Если они уничтожат доброкачественных стафилококсов, их место может занять более вредный организм. Дауму и его сотрудникам также придется столкнуться с скептицизмом со стороны других стафилококкеров, которые считают идею TH17 интригующей, но непрактичной. Schneewind указывает, что правила Управления Влияет ли чай на сердечно-сосудистые заболевания?

Как может тот факт, что группа из трех предпринимателей участвует в тендерах с участием до пяти компаний, может повлиять на государственные закупки?

Как может тот факт, что группа из трех предпринимателей участвует в тендерах с участием до пяти компаний, может повлиять на государственные закупки? Какая выгода для предпринимателя, если он конкурирует друг с другом за другой приз в одном конкурсе? Анализ закупок в ИТ-сегменте от мастерских UVOstat.sk и Finstat.sk выявил несколько интересных тендеров. Пять связанных чемпионов Мирослав Бабич из портала UVOstat.sk в прошлом году указал на сеть компаний, принадлежащих трем Может ли анализ мочи заменить тест на укол кожи?

Может ли анализ мочи заменить тест на укол кожи? «Да, эта идея, мы надеемся, заменит иглы», - написал д-р Даррил Адамко, ведущий автор статьи, в электронном письме в ACSH. Однако есть и очевидные недостатки. Наличие насморка, зуда, чихающего носа не особенно приятно, поэтому люди могут предпочесть тест на укол кожи. Кроме того, в то время как тест на укол кожи может оценить реакцию человека на десятки аллергенов одновременно, анализ мочи может оценить только один аллерген за один раз. Может ли вибратор быть источником инфекции и привести к микозу влагалища?

Может ли вибратор быть источником инфекции и привести к микозу влагалища? Читать статью , Вам интересно, если вы беременны, можете ли вы безопасно играть с вашим эротическим гаджетом? Вибратор рекомендуется беременным? Читать статью , Прочитайте статью из источника и выясните, правильно ли вы это делаете? Вы уверены, что правильно используете Нет ли в горшках легкого цветка, который может быть вредным для стафилококка?

Нет ли в горшках легкого цветка, который может быть вредным для стафилококка? Как выглядят электрические провода от компьютера, настольных ламп или от радио и динамиков. Все это можно правильно закрепить, продавая специальные пластиковые лотки, которые предотвратят откусывание кабелей. Если у вас уже есть дом, адаптированный к потребностям вашего дома, вы можете помочь купить кролика, но вы можете получить информацию в следующих разделах нашего сайта. При первом посещении врач, вероятно, задаст много вопросов, например, есть ли у кого-нибудь аллергия в семье?

При первом посещении врач, вероятно, задаст много вопросов, например, есть ли у кого-нибудь аллергия в семье? Часто ли ребенок болеет (у него простуда, кашель, сыпь), как долго подозревается наличие у ребенка аллергии, лечился ли он в этом направлении и как он реагировал на лекарства? Мы подозреваем, что у ребенка может быть аллергия? есть ли домашние животные дома? есть ли у ребенка аллергия на яд насекомых (комары, мухи, осы и т. д.). Врач также должен тщательно осмотреть ребенка

Но как бороться с системой, которую корпорации охраняют как глаз в вашей голове?

Здесь есть золотая середина?

Тесно ли смотрит телевизор?

И как это на самом деле с этим близким сидением?

Возникает вопрос: существует ли тест раннего предупреждения инсульта?

Ошибки юности, или как вывести тату в домашних условиях?

Сначала набили, не подумав - а теперь ищете информацию, как свести татуировку?

Использование контактных линз абсолютно безопасно?

2017. Полученные цветы всегда приносят много радости, но после первого восторга пришло время ответить на вопрос - что с ними делать?

Есть горячий вопрос о дыме, выходящем из вашего ПК?